ʲô��DNS��ȫ?Ϊʲô�������������Ҫ

ʱ�䣺2022-09-06 16:05

2000��֮������ʹ�úͷ�չͻ���ͽ���������յĽ��̲����ۻ���

�ڴ��ڼ䣬���簲ȫ����רע���µİ�ȫ���ͺϹ棬Ȼ��Խ�Ϲ棬��ע������в�����ĺ���ҵ����ա�

��2022�꼰�Ժ���ҵ������Ѿ����죬��������רע�ڰ�ȫ���ͻ�����ʩ��ͳһ���Լ�����������ա�ʮ��Ļ������������ز���ȡ��ǰʮ��Ļ������������ء�

�෴�������ؿ���Ұ�����µķ�ʽǿ��������֪�Ĺ۵㡣һ�����������Ӿ���DNS�����������ĸ�Դ�����ݵ�1966�꣬��DNS��ȫ�����ǵ���ÿһ��ǿ������簲ȫ���Ե�һ���֡�

ʲô��DNS��ȫ?

��֪��DNS��ȫ�Ե�����ʲô��Ϊʲô��������ҵ�����Ҫ?���������ȿ���DNS�Լ�������ο�ʼ�ġ�

����ϵͳ(DNS)��һ�ֻ�����Э�飬��Ϊ���ֻ���web�ķ���(���������ʼ�)�ṩ����ɶ������ơ���Ϊ�������ĵ绰����DNS������ɶ�������ת��ΪIP��ַ��Ȼ��IP��ַ���Ļ����ơ�

����Ŀ����������������������̩����1966������������Ϊ���о��ƻ�������(ARPANET)��������DNS��ʷ�Ŀ��ˡ����Ƶ���ַ��ת����ǰ�����ڰ�������һ�������ı��У������������һ����ΪHOSTS.TXT���ļ��С����ĵ������ֶ������ַ��

Ȼ�����ֶ�ά����Щ��ַ��÷dz��㷺�;�����ս�ԡ���ˣ������������ѧ��Paul Mockapetris��1983�������һ���µĿ�ܣ��ÿ���ṩ��һ����̬�ķֲ�ʽϵͳ������Ϊ����ϵͳ��

��Mockapetris�İ����£�DNS�ܹ�����IP��ַ���ƣ���������������������ʹ����ͨ�û���������web����˵��û�������Ͳ��������ǽ�����֪���Ļ�������

��Դ:Heimdal��ȫ

���⣬����ϵͳ��ȫ��չ(DNSSEC)����DNS���ܻ����ж�����в������֤���ݵİ�ȫ�Ժͱ����ԡ����еķ�������Ӧ������DNSSEC����������ǩ���ġ�DNSSEC����������������ǩ�����������յ�����Ϣ�Ƿ���Ȩ��DNS�������ϵ���Ϣ��ƥ�䡣���������������������ᱻ����

��ôDNS��ȫ������ʲô��?

DNS��ȫָ����Ϊ�˱�֤DNS������ʩ����������в�����������г����Ա����ٶȺͿɿ��ԣ�����ֹ(��ʱ)���繥���������Ժ����

ΪʲôDNS��ȫim����?

DNSΪ�����ṩ�����ǽ�����֪�Ļ�������������Dz��ò���סһ�������ֶ���������������Ϊ���ᷢչ��ʲô�̶�?

�����ԣ�������������û�ʹ������������������Ҫ���ʵ���վ��Ȼ���������ʹ��IP��ַ�����ֲ�ͬ�Ļ���������ϵͳ�����ڻ�������·��������ͨ������ʹ������������ϵͳ��Ϊ�����������ɣ�ʹ�䷢�����á�

DNS��Ϊ��ȫ©��

����DNS����Ҫ����ӹ���ɣ��������DNSʱ����һ�����ǰ�ȫ�ԡ���ˣ����������繥����Ӱ�����������繥����Ӱ�칫˾���ʽ𡢹������̺�������

�����DNS���հ����ܾ�����(DoS)���ֲ�ʽ�ܾ�����(DDoS)��DNS�ٳ֡�DNS��ƭ��DNS������DNS�Ŵ�DNS typosquating��

DNS��ȫ����

DNS���������ձ������Ч��web��ȫ��в֮һ������������ϸ����һ�¡�

DNS��������

�����dz�����DNS�������͡�

- DoS: �ܾ�����(DoS)����ּ��ʹ�����ϵͳ������̱����ʹ��Ԥ���û�����������DoS����ͨ����Ŀ�귢��������������Ϣ�������������ʵ����һ�㡣

ʹ��DoS�����Ķ�����Ϊ�߾�����ý�塢���к���ҵ����ҵ��֪����˾�Լ���������ҵ��֯��web��������Ϊ����Ŀ�ꡣ

- DDoS:�����ϵͳЭͬ��Ŀ�����ͬ��DoS����ʱ���ͻᷢ���ֲ�ʽ�ܾ�����(DDoS)��������ˣ���DoS����Ҫ�������ڣ�Ŀ���ͬʱ�ܵ����Զ����Ĺ�����������ֻ��һ���㡣DDoS����������Ӱ��ͻ�������������̣�����Ӱ�������Ʒ��������

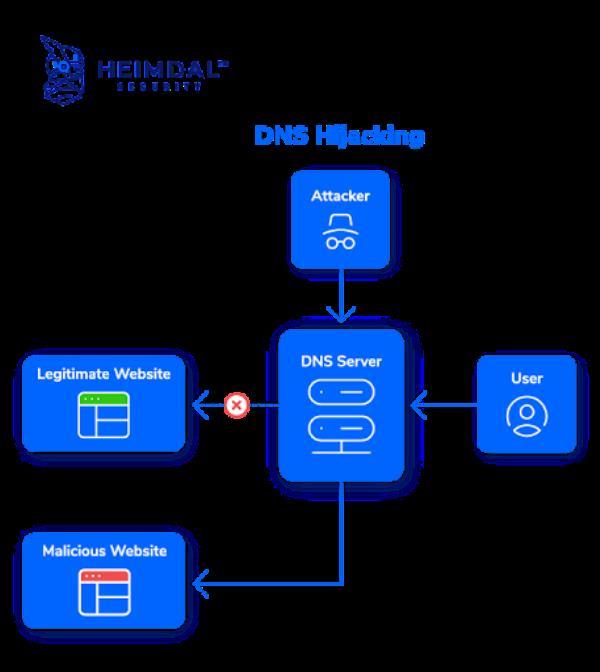

- �����ٳ�:������ʹ��DNS�ٳ֣�Ҳ��ΪDNS�ض���ͨ���������DNS�����û�������������վ������������ͨ������DNS������������������DNS����������DNS����������Ч��IP��ַת��Ϊ����վ���IP��ַ��

��Դ:Heimdal��ȫ

��Դ:Heimdal��ȫ

- ������ӹ���:�ؼ���������ʽ�����繥������ʹ��DNS��Ϊ���ߣ��ڿ������ƻ�DNS�Ĺ��ߣ���һ��ʵǿ����DNS��ȫ����Ҫ�ԡ��м��˹������Լ������˺����չ��������ڴ˱�������Ҫ�ᵽ����ؼ��Ĺ�����

DNS��������

���������DNS����������

- DNS��ƭ:DNS��ƭ��һ�ֹ�������E�û������͵�һ��αװ����ʵ��վ�������վ�����ض�����������ȡ�û�ƾ�ݡ�

��ƭ�������Գ����ܳ�ʱ����������֣����ҿ���������ᵼ���ش�İ�ȫ���⡣

- DNS����:��������ͨ������ϵͳ(DNS)·�ɣ�ʹ��һ����ΪDNS�����Ĺ�������������������ݵ�·�����ƹ�����������ͷ���ǽֻ�����ּ������ڶ���;֮һ��

DNS�������Զ���ʹ�ã�ͨ��DNS���������ݡ����ּ���ͨ�������ڲ������˻����ǽע����������ƭ���ݣ��������ɱ�����ͨ�����Ա���ͨ��������Ȩ�����������ϴ�����Ϣ��

- DNS�Ŵ�:��DNS�Ŵ��У���в��Ϊ������DNS��������ȱ�ݣ��������С����ת��Ϊ�������Ч���أ�Ȼ�����������ܺ��ߵķ�������

ͨ����DNS�����漰ͨ����Ŀ�귢�ʹ����û����ݱ�Э��(UDP)�����۸Ĺ����ɷ��ʵ�����ϵͳ�������߿���ʹ�ø��ַŴ������Ŵ���ЩUDP���ݰ��Ĵ�С��ʹ������Ч�������Ʒ���ǿ��Ļ�����������ʩ��

- DNS typosquating: Typosquatting��ָע����֪��Ʒ�ƺ�˾�dz����Ƶ���������ƭ�û�����թ��Ϊ���û����ܻ�����������վ��ַ�����ս���һ����Ϸ���վ��ȫ���ƵĶ�����վ�����������û����ܻ���н��ײ�й¶˽����Ϣ��

�����ֿ��������������������߹������ϡ�

��α�֤DNS��ȫ

�ӡ�IDC 2022ȫ��DNS��в���桷�п��Կ�����������2021����ȣ�2022��DNS�������ڲ�Ӧ�ó���崻����Ʒ���崻���Ӱ�������½�����ҵ���Ʒ����ʧ�İٷֱ�����������

�û���ҪDNS���������ǵ�Ӧ�ó���ͷ��������������й��ڱ��ػ��������С����DNS�����ܵ���в���û�����������Ӧ�ó���

û��DNS�͵���û��ҵ������������֯�Ĵ�С��DNS��ȫ���DZ���ġ�

DNS��ȫ��ǿ�����ȷ������Ե�һ����

һ��ʹ�ö�淽����������Ϣ����(IT)������ʩ�����簲ȫ���Ա���Ϊ��ȷ������ԣ���DNS��ȫ���ұ��뱻��Ϊ��ؼ���ɲ���֮һ��

����������������࣬�Է�һ��ϵͳʧЧ�������ܵ��������Ա������ܸ�����в��

̸��DNS��ȫ��ʱ������ͬʱ���Ƕ˵�����硣

�˵�DNS��ȫ

�����˽������ڶ˵�DNS��ȫ����Ϣ���ر���DNS���ݹ��˺���в���ҡ�

- DNS����:DNS����˾���ݹ����ǻ��������������Ʒ����ض���վ��һ������ntentӢ��sed������IP��ַ������������

DNS���ݹ��˷�ʽ����������(�������ޡ�ɫ����վ��)���ؼ��ֹ���(������վ�����еĹؼ��������û������ض���վ��webӦ�ó���)������Ա���Ƶĺڰ������ȡ�

- ���Ե���в:��в���ԣ��ؼ����֮һ�ִ����簲ȫ�ı��ʣ���ʶ����˽�����ƻ���˾������ʩ����в��Ϊ�ߵĹ���רע���ظ�����Ϊ��

������Э�ļ��裬��в������һ������������������ԣ�ʹ���ܹ���ע���������п���δ�����ֵ�DZ�ڷ��ա�

��Ӧ����ʲô��ȷ���˵�DNS��ȫ?

Ѱ�Ұ�����в��������İ�ȫ���������

����������������в��������İ�ȫ�������������Ϊ�˰�������ֹ���������������(C&C)�Ͷ��������֮���ͨ�ţ���Ӧ�������������������������������

�����DNS��ȫ

������DNS��ȫ���棬�����뿼��BYOD��IoT�����𣬲���ȷȷ�������ȷ��˭��ʲô���ӵ��������������ܱߡ����ر����ڹ�ȥ��������Ŀ�õ���Զ�̻��Ϲ�����ת�䡣

BYoD����

BYOD (Bring your own device)������ָԱ�����Լ��ĸ����豸���ӵ����������磬����ճ�������һ��������

BYOD��һЩ�ô��������ͳɱ������Ա�������������Ա������ȣ���ȱ��ͬ��ֵ��һ��:��(��������)��ȫ���ա�DZ�ڵ���˽��ʧ��ȱ���豸���Լ���Ҫ�����ӵ�IT֧��ϵͳ��

BYOD����������������Ҫ����в�����ݽ�����Ⱦ��ȱ�������������ȫ������ȫ��ʹ�ú��豸��Ⱦ����ȫ©����GDPR���⡢ģ����Ӧ�ó��ڿ�����������ԵĹ��������㡢���������������������¼����������ֵ����ߣ���������Ҫ������Ϊ����Ͱ�ҵ�����Ȥ��Ϊһ̸��

������������

��Ƕ��������������������������ʹ�����ܹ�ͨ���������������豸��ϵͳ���Ӳ��������ݵ�������Ʒ����Ϊ������(IoT)����

��������ӡ����̵����أ�������Ӻ����ݴ��䡢���ۺ͵��Ĵ����������Ļ�ȡ����ƽ̨�����Ե���ߡ�����ѧϰ�ͷ����Ľ����Լ��洢�����еĴ������ݣ��Լ��Ի�ʽ�˹����ܵ����𣬶��ٽ����������ij��֡�

��������ȫ�ķ����Ǿ�ġ������ݺͷ��ʹ�������в��DZ�ڵ�����й¶�������������豸�����ʹ����Ĺ����桢����ȫ���û�������豸�ı����ԡ������������£��Լ��ܹ��������ʲ�Ʒ���˿������ɵش����ġ�˽Կ����������ȡ�������ߵ����룬��Щ��ֻ��һЩ���ӡ�

Ӧ�����ȷ������DNS�İ�ȫ��?

Ѱ���ܹ�����Χ/���缶�𱣻����Ĺ�˾�Ľ��������

ǿ������簲ȫ���������������Ԥ����������Ӧ��������Ч��������в�����ǿ��������ǽһ���������ȷ�ֹ����������Χ��������

��ǿDNS��ȫ�ķ���

���ݡ�2022��ȫ��DNS��в���桷�������кܸ߱�������ҵ����DNS��ȫ����Ҫ�ԣ����������ƽ��ʱ��������29���ӣ�������Ҫ6Сʱ7���ӣ�����24%��ʱ�䳬��7Сʱ��

��ʧ��ʱ�佫ת��Ϊ��ʧ�����룬����˽���ǿDNS��ȫ�Ե���������dz���Ҫ����ȷ���������Ϊ������ҵ���һ���ܺ��ߡ�������һЩ����:

onsite DNS����

�����Կ����й��Լ���ר�ñ���DNS�������������DNS��ȫ�ԡ������й�DNS�����ṩ�̺�Internet�����ṩ�̶������ܵ���������ӵ�б�����������Ҫ�ģ�����������������Ĺ�Ӧ�̵��мƻ��Ĺ����¼��С�Ӳ�����������ͨ����DNS����������жϵ�ԭ��

������������������

ʹ����Ӧ��������(RPZ)����ǿDNS��ȫ�Ե���һ�ַ��������Ʒ���������Ա����ʹ��RPZ��ȫ��DNS�ϵ����Զ������ݣ��Ӷ�Ϊ��ѯ�ṩ��ѡ��Ӧ��

��Ӧ������������ṩ����?����RPZ�������:

- �����û���һ����Χǽ�Ļ����Է�ֹ���Ƿ�����֪�Ķ���������������

- ��ֹ�û�����ָ����������֪����IP��ַ��������

- �����û�����������������������DNS����ֻ�йܶ�����

IPAM

IPAM (Internet protocol address management)��һ������ҵ��ʵ��IP��ַ������ϵͳ����ͨ���ٽ���IP��ַ�ռ��йص����ݵ���֯�����ٺ�����ʵ����һ�㡣

��TCP/IPģ����Ϊ��������IP��ַ���������ǵ����������DNS�Ͷ�̬��������Э��(DHCP)����Щ����ͨ��IPAM���ӣ�ʹÿ�������ܱ���֪��һ��������ġ����磬DNS����ݿͻ���ͨ��DHCPѡ���IP��ַ�������Ҹ��¡�

��ȫ�����Զ���

�Զ��������DNS��ȫ�ԵĹؼ�����֮һ��Ӧ�����κο��ܵ�ʱ��͵ص�ʹ���Զ�����

�Զ������������������ͨ������в�鱨��ӦDZ�ڵİ�ȫ��в��ʵʱ�Զ�������ȫ������⣬�ռ��ؼ��İ�ȫָ�꣬���������¼���Ӧ�����⣬����������ȵؼ��ٺ�ʱ�������е�����Ͷ�룬���Ա���������������Լӿ�Υ���¼���Ӧ�ٶȣ����������������ǵľ��ߡ�

����

��������֪�����ǻ������Ļ����������ﷸ����ѡ��DNS��ΪĿ�꣬������©�����������磬����ȡ���ݡ�

�����ҵ��ζ��ʲô?��Ǯ��ʱ�䡢Ʒ����ʧ���Լ�DZ�ڵķ���ͷ��ɺ����

��ˣ�ÿ����ҵ��������ʶ��DNS������������Ҫ�İ�ȫ���գ�����DoS��DDoS��DNS�ٳ֡�DNS��ƭ��DNS������DNS�Ŵ�DNS�������

ͬ����Ҫ�����˽���α�֤DNS��ȫ����ҵ����ѡ��ʹ����Ӧ���������ֳ�DNS���ݡ�IPAM��DNS���ݹ��˺�IPAM������Ҫ���ǣ�����Ӧ�ó����Զ�����ȫ�����ҵ������ڸ���в��������İ�ȫ���������

Ҫ����������в��ǰ�������ȵ�λ��Ԥ����Զ����õ��ж�������

���ü�ǿ��������?�ҵ���õ�DNS��ȫ��������ȷ��DNS����������֧�ֵ���վ�İ�ȫ��

Ϊ���Ƽ���

- ��һ�������������ī��������100��Ԣ�ġ�ר��Ȩ�� 2022-09-06

- ��2023�꣬Ϥ�᷿�ۿ����µ�10% 2022-09-06

- 2022�꣬ʲô���ܻ�����������ɸ����Ӱ�� 2022-09-06

- ��������С������ۼ�Ϊ78Ӣ���������ۼ�Ϊ250����Ԫ 2022-09-06

- ����ϣ��ת��һ�������г�:ICICI֤ȯ��˾ 2022-09-06

- ��һ�������л�þ�������300����Ԫ���� 2022-09-06